Motivações dos auditores para o uso das Tecnologias de Informação na sua profissão: aplicação aos Revisores Oficiais de Contas

Isabel Pedrosa 1,3, Raul M. S. Laureano 2, Carlos J. Costa 3

1 ISCAC-IPC, Quinta Agrícola - Bencanta, 3040-316, Coimbra, Portugal. E-mail: ipedrosa@iscac.pt

2 Instituto Universitário de Lisboa (ISCTE-IUL), UNIDE, Av. das Forças Armadas, 1649-026, Lisboa, Portugal E-mail: raul.laureano@iscte.pt,

3 Instituto Universitário de Lisboa (ISCTE-IUL), ISTAR, Av. das Forças Armadas, 1649-026, Lisboa, Portugal E-mail: carlos.costa@iscte.pt

RESUMO

Todos os auditores utilizam as Tecnologias de Informação (TI) como suporte à execução do trabalho de auditoria. Diversos estudos procuraram melhorar o conhecimento sobre a forma como os auditores utilizam as TI, mas nenhum abordou as técnicas de auditoria realizadas com base nas recomendações dos organismos reguladores e as motivações para a sua realização, nem investigou como o perfil demográfico e profissional do auditor condiciona as suas motivações. Colmatar estas lacunas constitui o objetivo da investigação que, com base em dados recolhidos por questionário, conclui que as motivações não são iguais para todos os auditores e, consequentemente, a frequência de realização das técnicas de auditoria com recurso às TI também não o é, e identifica o perfil dos auditores que menos aderem às TI. Com este conhecimento os organismos reguladores podem intervir no sentido de incrementar a adesão dos auditores à realização das técnicas de auditoria e, assim, não comprometer a sua eficiência e eficácia.

]]> Palavras-chave: Técnicas de Auditoria assistidas por computador; Auditores Financeiros; Revisores Oficiais de Contas, Aceitação de Tecnologias de Informação.

ABSTRACT

Nowadays all the auditors use Information Technology (IT) in their auditing tasks. Previous research had contributed to improve knowledge on the way auditors are using IT but none included approaches on deep research on the use of IT to execute the techniques recommended in the guidelines defined by professional bodies and motivations to execute it, or has researched if demographic and professional profiles of the auditors are conditioning their motivations. To overcome these limitations, this research main aim, which uses data collected through a questionnaire, is the conclusion that the motivations are not the same for all auditors and, therefore, the frequency of the techniques’ execution with IT is also different and defines auditors’ profiles that use less IT on their auditing work. With these conclusions, professional bodies can intervene to improve auditors’ acceptance and use of technology.

Keywords: Computer-assisted audit techniques, CAATs; Financial auditors; External auditors; Information technology acceptance

1. Introdução

Os Revisores Oficiais de Contas (ROC) são auditores financeiros externos a quem compete a validação das contas das entidades que estão a auditar. Podem exercer a sua função de uma de três formas: Dependente, Independente ou Partner da Sociedade de Revisores Oficiais de Contas (SROC). As SROC podem, por sua vez, ter um âmbito Multinacional, Nacional, Regional ou Local.

A utilização das tecnologias de informação para auditoria está, desde há muito, presente nas orientações dos diversos organismos reguladores que tutelam as profissões associadas à auditoria. Estes organismos tendem a mencionar o contributo das técnicas de auditoria assistidas por computador para eficácia e eficiência nos procedimentos de auditoria (AICPA, 1979) (IAASB, 2012). Apesar dos diferentes organismos internacionais adotarem designações diferentes, na prática referem-se ao mesmo: a qualquer ferramenta automatizada para auditoria, tal como, aplicações de utilização genérica em auditoria, aplicações informáticas de suporte à auditoria, programas utilitários de auditoria, e técnicas de auditoria assistidas por computador (IIA, 2012) (ISACA, 2012). A International Federation of Accountants (IFAC), que integra o International Auditing and Assurance Standards Board (IAASB) - organismo responsável pela definição dos Normativos Internacionais de Auditoria (International Standards on Auditing (ISA)) - e da qual a Ordem dos Revisores Oficiais de Contas (OROC) é membro, adota a designação técnicas de auditoria assistidas por computador (OROC, 2009).

Qualquer que seja o organismo e a designação atribuída é importante distinguir, por um lado, as técnicas de auditoria que se podem realizar com recurso às Tecnologias de Informação (TI), nomeadamente com computadores, e, por outro, as aplicações informáticas que permitem a realização dessas técnicas. No caso das aplicações, estas incluem as de produtividade pessoal (que podem comportar as folhas de cálculo e os processadores de texto), as ferramentas para análise e extração de dados, para a gestão de papéis de trabalho em auditoria, aplicações de Data Mining e, ainda, as aplicações que são desenvolvidas pelas empresas de auditoria à medida das suas necessidades. Porém, alguns autores classificam as aplicações de acordo com as suas funcionalidades (Kim, Mannino, & Nieschwietz, 2009) ou de acordo com o processo de auditoria, desde a planificação até à escrita do relatório de auditoria (Janvrin, Lowe, & Bierstaker, 2008).

]]> Embora seja clara a evidência da utilidade das tecnologias na profissão de auditor (Janvrin, Bierstaker, & Lowe, 2009), constata-se que a frequência de utilização das tecnologias no dia-a-dia difere de auditor para auditor (Henderson, Davis, & Lapke, 2013), e que existem auditores que realizam em computador, com frequência, praticamente todas as técnicas de auditoria recomendadas pelos organismos reguladores mas que outros apenas executam algumas, sendo que as mais complexas tendem a ter um baixo nível de utilização (Kim et al., 2009).Neste contexto do uso generalizado de computadores e da disponibilidade de inúmeras aplicações informáticas específicas para auditoria ou de uso genérico, sendo algumas open source, importa perceber o que induz os profissionais a realizarem as técnicas de auditoria com recurso às tecnologias, tal como recomendado pelos diferentes organismos. De igual modo, revela-se importante identificar quais as características demográficas e profissionais dos auditores que conduzem a uma maior utilização das tecnologias no âmbito da profissão e, bem como, quais as suas motivações para o uso das tecnologias.

Embora as motivações (expectativa de desempenho, expectativa de esforço, influência social, condições facilitadoras, entre outras) já tenham sido estudadas no que concerne à intenção de usar e ao efetivo uso das tecnologias de informação (Venkatesh, Morris, Davis, & Davis, 2003) e na aceitação das ferramentas (Bierstaker, Janvrin, & Lowe, 2013; Mahzan & Lymer, 2008, 2014), e que também as características idade, género e experiência profissional já foram tidas em consideração em estudos de utilização de tecnologia, em termos gerais (Venkatesh & Morris, 2000; Venkatesh, Thong, & Xu, 2012), é relevante perceber se existem diferenças entre os auditores face à realização das diversas técnicas de auditoria considerando as características mencionadas.

Porém, não foi identificado qualquer estudo exaustivo sobre a utilização das técnicas de auditoria assistidas por computador com base nas recomendações dos normativos internacionais de auditoria, nem identificados estudos que relacionem, por um lado, as motivações com a frequência de realização de cada técnica e, por outro, as características demográficas e profissionais dos auditores com as motivações para a realização das técnicas. Estas lacunas na literatura justificam a realização deste estudo e, consequentemente, a definição dos seguintes objetivos: i) avaliar a frequência de realização das técnicas de auditoria, considerando as técnicas de auditoria para as quais é recomendada a utilização do computador; ii) avaliar as motivações para a realização das técnicas de auditoria com computador; iii) caracterizar a relação entre as características demográficas e profissionais e as motivações para a realização das técnicas de auditoria com computador; e iv) caracterizar a relação entre as motivações para realização das técnicas de auditoria com computador e a frequência de realização dessas técnicas com computador.

Atendendo ao contexto e aos objetivos definidos selecionou-se a populaçã0 dos ROC em Portugal como alvo do estudo. Esta opção é justificada pelo facto da maioria dos estudos prévios ter como âmbito as funções dos auditores internos, e não apresentar um grande número de contributos para a população dos auditores externos. A escolha de Portugal para a realização do estudo pretende colmatar uma lacuna evidenciada na literatura no que concerne à falta de estudos desta problemática em muitos países, como apontam Ahmi (2012) e Mahzan & Lymer (2014). De facto, identificaram-se estudos nos Estados Unidos da América (Bierstaker et al., 2013; Janvrin et al., 2009; Janvrin, Bierstaker, & Lowe, 2008), na Suécia (Öhman, Häckner, Jansson, & Tschudi, 2006; Temesgen, 2005), na Finlândia (Koskivaara, 2003, 2004), no Reino Unido (Ahmi, 2012), na Malásia (Mahzan & Lymer, 2014) (Rosli, Yeow, & Siew, 2012) e na Nigéria (Tijani, 2014). Verifica-se ainda que a maioria dos estudos abrange países common law pelo que sendo Portugal um país de code law, o estudo contribui para um melhor conhecimento sobre o cenário nestes países. Tradicionalmente, os países common law são caraterizados por se basearem em casos como fonte principal da legislação e se encontrarem muito orientados para os stakeholders, enquanto que nos países de code law (também designados por civil law) a legislação é a fonte principal da lei (Chung, Farrar, Puri, & Thorne, 2010).

O artigo está estruturado em cinco secções. Para além desta secção de enquadramento e de definição dos objetivos da investigação, apresenta-se na secção 2 uma breve revisão da literatura no que concerne às técnicas de auditoria assistidas por computador e às motivações que os profissionais demonstram possuir para realizar essas técnicas. Na secção 3 apresenta-se a metodologia, com destaque para a construção do instrumento de recolha de dados e para os procedimentos de análise de dados realizados, e na secção seguinte apresentam-se os resultados. Por fim, na última secção, são apresentadas as conclusões do estudo.

2. Revisão da Literatura

2.1. Técnicas de auditoria realizadas com computador

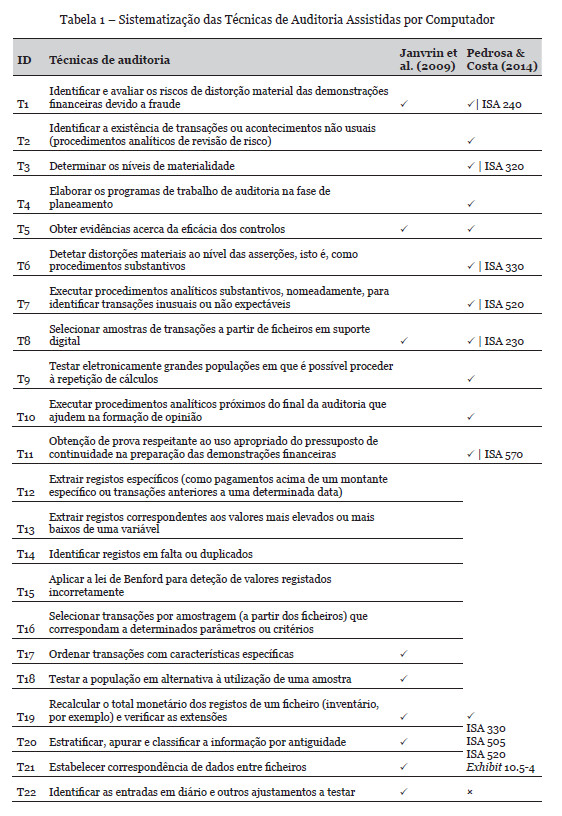

Os ROC que, no exercício das suas funções, agem em conformidade com os estatutos da OROC e de todas as regras e normativos profissionais daí decorrentes, estão obrigadas à frequência de cursos de formação certificada, a proporcionar aos seus clientes serviços de qualidade e a agir de acordo com os princípios e código de ética profissional para verem revalidada a sua competência para o exercício profissional. É neste contexto que a utilização das tecnologias em auditoria é incontornável ao contribuir para uma melhor eficiência e eficácia no trabalho de auditoria (Janvrin et al., 2009). Os mesmos autores identificaram nove técnicas de auditoria realizadas em computador em determinados clientes tipo, às quais Pedrosa & Costa (2014) acrescentam mais técnicas de auditoria tendo por base as recomendações presentes nos normativos internacionais de auditoria (ISA). A Tabela 1 apresenta as 22 técnicas identificadas na literatura.

]]>

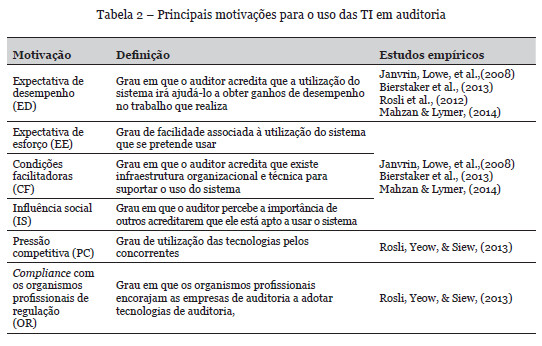

2.2. Motivações para a realização de tarefas com computador

A literatura é rica no que concerne aos modelos de aceitação de tecnologia e à sua aplicabilidade à intenção de uso e ao uso das ferramentas e das técnicas de auditoria assistidas por computador. Nestes modelos identificam-se motivações para o uso das tecnologias, sendo o modelo desenvolvido por Venkatesh et al., (2003) e designado por Teoria Unificada da Aceitação e Uso de Tecnologia (UTAUT) um dos mais utilizados em estudos empíricos. Neste trabalho identificam-se diferentes motivações, nomeadamente, i) expectativa de desempenho; ii) expectativa de esforço; iii) influência social; e iv) condições facilitadoras.

Outros estudos divergem um pouco nas designações das motivações e incluem outras. Por exemplo, Rosli, Yeow, & Siew (2012) propõem um modelo de aceitação individual das ferramentas de auditoria baseado na framework Technology-Organization-Environment (TOE), proposta por Tornatzky e Fleisher (1990). Neste estudo são contempladas as quatro motivações do UTAUT acrescidas das motivações decorrentes do prazer de utilizar determinada tecnologia e do hábito de utilização, classificadas todas elas como motivações individuais dos auditores. Neste modelo são também contempladas motivações tecnológicas (relação custo/benefício das ferramentas de auditoria, risco e adequação das ferramentas às tarefas), motivações organizacionais (dimensão das empresas, grau de preparação para o uso das ferramentas e suporte dos gestores de topo) e motivações do ambiente envolvente (complexidade dos sistemas dos clientes, pressão competitiva e compliance com os organismos profissionais de regulação). A Tabela 2 sistematiza as motivações que no contexto do estudo se justificam e apresenta alguns estudos empíricos que as contemplaram. Adicionalmente, Pedrosa & Costa (2012) identificam motivações associadas ao contexto português, nomeadamente, a influência da firma de auditoria onde o ROC exerce a sua função, dos outros ROC, da OROC e da supervisão da profissão, e, ainda, da formação profissional.

3. Metodologia

Definidos os quatro objetivos da investigação, justificada a sua relevância e a opção pelo estudo da população dos ROC, apresenta-se agora a metodologia adotada neste estudo de cariz exploratório e de âmbito quantitativo.

3.1. Instrumento de recolha de dados e amostra

]]> Dadas as características dos ROC, nomeadamente a sua dispersão geográfica e falta de tempo em determinadas épocas do ano, considerou-se a realização de um inquérito por questionário, disponibilizado online, como a melhor forma de maximizar o número de respostas.A versão final do questionário foi obtida após a realização de seis entrevistas a especialistas em auditoria que permitiram validar as questões utilizadas noutros estudos internacionais ao contexto português e incluir novas questões que apenas fazem sentido no contexto desta investigação. Posteriormente, foram realizados dois pré-testes, o primeiro, em papel, a 28 estudantes de mestrado que assistiam a um seminário e o segundo, online, a 51 estudantes de diversas edições do mestrado em auditoria. Em ambos os casos a grande maioria dos estudantes trabalhavam. Os pré-testes conduziram a alterações mínimas ao questionário e, assim, este foi considerado adequado à investigação. O questionário engloba diversas questões fechadas, agrupadas em blocos de acordo com os diversos aspetos que se pretendem avaliar e medir e que, no seu conjunto, permitem ir de encontro aos objetivos traçados.

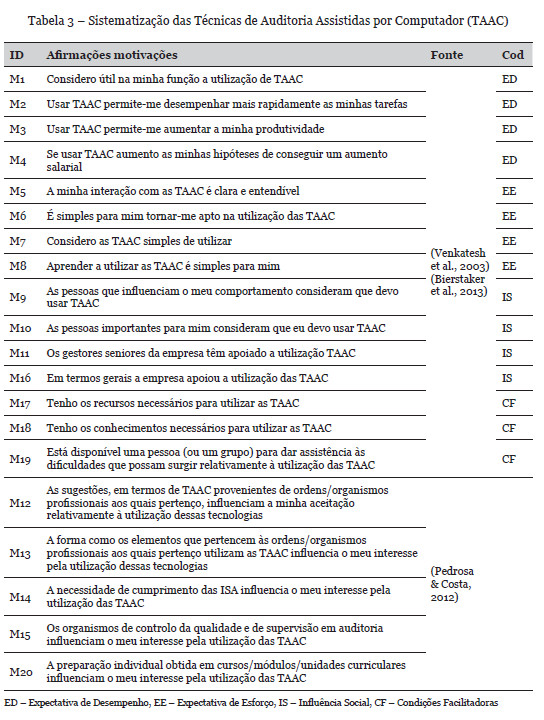

No bloco 1, avalia-se a frequência da realização das técnicas de auditoria, sendo os ROC inquiridos sobre o seu grau de concordância, numa escala tipo Likert de 1 (discordo totalmente) a 7 (concordo totalmente), com 21 afirmações respeitantes às 21 técnicas de auditoria, reconhecidas por Pedrosa & Costa (2014) e apresentadas na Tabela 1. Todas as afirmações iniciam-se com “Relativamente às Tecnologias de Informação Aplicadas à Auditoria utilizo frequentemente para…” e terminam com uma das técnicas de auditoria (por exemplo, “identificar e avaliar os riscos de distorção material das demonstrações financeiras devido a fraude”). No bloco 2, avaliam-se as motivações para o uso das tecnologias em auditoria, pedindo-se aos ROC que avaliassem a sua concordância, numa escala tipo Likert de 1 (discordo totalmente) a 7 (concordo totalmente), com 20 afirmações, tendo em consideração “as suas expectativas sobre a utilização das Tecnologias de Informação Aplicadas à Auditoria”. A Tabela 3 apresenta as 20 afirmações com referência à sua origem. Por fim, o bloco 3 inclui questões de caracterização da empresa onde o ROC desempenha as suas funções e o bloco 4 inclui as questões de caracterização individual do respondente.

O questionário foi desenvolvido na plataforma LimeSurvey e foram enviados 887 emails a convidar os ROC a participarem no estudo. A opção pela plataforma LimeSurvey foi consequência dos testes piloto efetuados e atendendo à população-alvo. O LimeSurvey permite a definição de identificadores específicos (tokens) associados a cada participante bem como a garantia de que a resposta efetuada se encontra associada a um único participante. Havia também a necessidade de garantir que apenas eram realizadas duas insistências de resposta. Obtiveram-se 110 respostas, correspondendo a uma taxa de resposta de 12,4%, valor considerado acima da média de estudos semelhantes (Ahmi, 2012). Aferiu-se também a representatividade da amostra no que se refere a características importantes no contexto do uso das tecnologias em auditoria, tendo-se concluindo que esta é representativa quanto ao género (masculino=71,3%; χ2(1)=2,828; p=0,103), experiência como auditor (média=16,7 anos; t(109)=-0,646; p=0,519) e modo como a profissão é praticada (independentes e partners=85,5%; χ2(1) = 0,202; p=0,671).

3.2. Técnicas de análise de dados

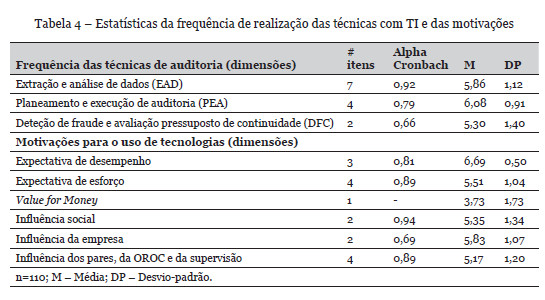

Atendendo ao facto do estudo analisar 22 técnicas de auditoria e 20 motivações para o uso das tecnologias em auditoria tornou-se fundamental realizar, para cada situação, uma análise de componentes principais (ACP) com o objetivo de reduzir a dimensionalidade do fenómeno em estudo e, assim, facilitar as interpretações. Em relação às técnicas de auditoria, optou-se por excluir a técnica T22 por se considerar, de acordo com a interpretação das normas do IAASB (2012), que pode ser uma das técnicas incluídas em T1. Assim, a realização da ACP com 21 técnicas (que mostrou ser adequada: KMO=0,856; Bartelett(78)=784,007; p<0,001; percentagem da variância total explicada=68%) levou a reter três componentes designadas por: extração e análise de dados (inclui as 7 técnicas T8, T12-T14 e T18--T20); planeamento e execução de auditoria (inclui as 4 técnicas T2, T4, T6 e T7); e deteção de fraude e avaliação do pressuposto de continuidade (inclui as 2 técnicas T1 e T11). Já no que respeita às motivações a ACP também se revelou adequada (KMO=0,771; Bartelett(120)=1046,117; p<0,001; percentagem da variância total explicada=81%) e foram retidas seis componentes designadas por: expectativa de desempenho (inclui as 3 motivações M1-M3), expectativa de esforço (inclui as 4 motivações M6-M8 e M18), influência social (inclui as 2 motivações M9 e M10), influência da empresa (inclui as 2 motivações M11 e M16), influência dos pares, da OROC e da supervisão (inclui as 4 motivações M12-M15), e value for money (inclui a motivação M4). É de realçar que esta última motivação não revelou importância e por isso foi excluída do estudo.

Nas ACP foram excluídas oito técnicas de auditoria (T3, T5, T9-T10, T15-T17 e T21) e quatro motivações por apresentarem baixas comunalidades (inferior a 0,5) ou pesos acima de 0,45 em mais do que uma componente (M5, M17-M20). Em ambas as análises optou-se por operacionalizar as componentes através de índices, que correspondem à média das respostas dos inquiridos às afirmações associadas (com maior peso) com cada componente, tendo sido avaliada a consistência interna dos índices através do alpha de Cronbach, que apresentou valores acima de 0,659. Desta forma, a frequência da realização das técnicas de auditoria é medida numa escala contínua de 1 (baixa frequência) a 7 (elevada frequência) e as motivações para o uso são, igualmente, medidas numa escala contínua de 1 (baixa motivação) a 7 (elevada motivação).

Uma vez que um dos objetivos do estudo visa identificar perfis motivacionais para o uso das tecnologias, recorreu-se a uma análise de clusters para agrupar os indivíduos de acordo com as suas motivações. Inicialmente recorreu-se a métodos hierárquicos com diferentes critérios de agregação (ward, vizinho mais afastado, entre outros) e medidas de distância (Euclidiana e Euclidiana ao quadrado) para identificar o número ideal de grupos, tendo-se optado por 4 grupos. Os grupos foram definidos recorrendo ao método de otimização k-means que tende a definir melhor os grupos (Hair, Black, Babin, & Anderson, 2009). As restantes análises realizaram-se recorrendo às técnicas usuais de estatística descritiva e inferencial (Laureano, 2013) e foram todas elas realizadas no IBM SPSS Statistics (v. 21).

]]>4. Resultados

4.1. Avaliação da frequência de realização das técnicas de auditoria e das motivações para o uso

Os resultados (Tabela 4) evidenciam que os ROC realizam com frequência as diferentes técnicas de auditoria, sendo, em termos médios, as técnicas de planeamento e execução de auditoria as mais frequentes (M=6,08) e as técnicas de deteção de fraude e avaliação do pressuposto de continuidade as menos frequentes (M=5,30), mas ambas superiores ao ponto central da escala que é de 4. Em relação às motivações (Tabela 4) verifica-se que o value for money não é uma motivação para o uso das tecnologias ao apresentar uma média de 3,37 inferior ao ponto central da escala (4). Destaca-se que existe um consenso de que a expectativa de desempenho constitui a maior motivação (M=6,69; DP=0,5) para o uso das tecnologias, sendo todas as outras motivações igualmente relevantes.

4.2. Características dos ROC e as suas motivações

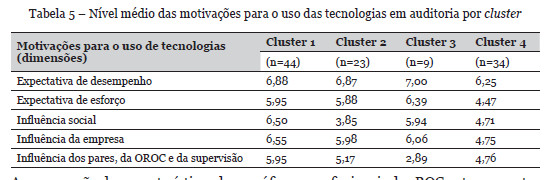

O agrupamento dos ROC em quatro grupos homogéneos quanto às suas motivações para o uso das tecnologias (Tabela 5) permite concluir que o cluster 1, constituído por 44 ROC, é aquele que está mais motivado para recorrer às tecnologias (valores médios em todas as motivações superiores a 5,95 e que o cluster 4, constituído por 34 ROC, é o que está menos motivado para recorrer às tecnologias (com exceção da expectativa de desempenho que tem média de 6,25, todas as outras motivações apresentam uma média entre 4 e 5). Nos clusters 2 e 3, com 23 e 9 ROC, respetivamente, importa destacar a baixa influência social sentida pelo grupo 2 (M=3,85) e a baixa influência dos pares, da OROC e da supervisão no grupo 3 (M=2,89). É de realçar ainda que o teste de Kruskal-Wallis deteta diferenças significativas entre os grupos nas cinco dimensões das motivações (p<0,001).

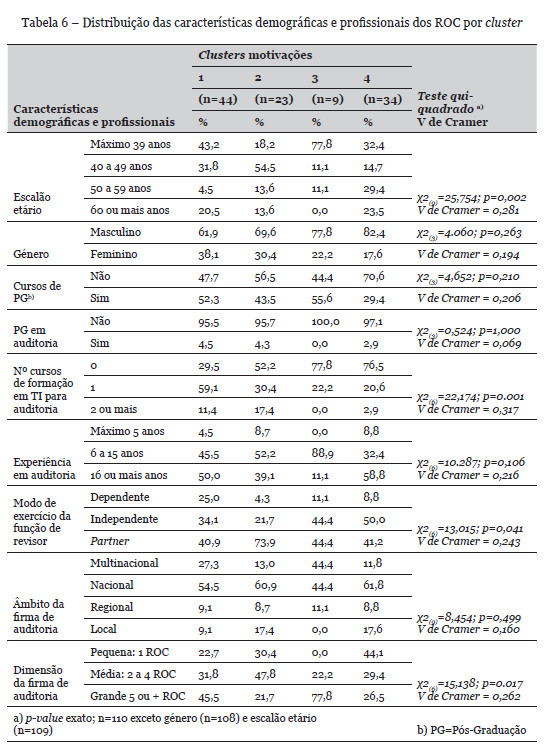

]]> A comparação das características demográficas e profissionais dos ROC entre os quatro clusters evidencia que as motivações para o uso das tecnologias são influenciadas pela idade, pelo número de cursos em TI para auditoria, pelo modo de exercício da função de revisor e pela dimensão da firma de auditoria (Tabela 6). Destaca-se que: os ROC do grupo 3 tendem a ser mais novos e os do grupo 4 mais velhos; os ROC do grupo 1 tendem a realizar cursos e os dos grupos 2, 3 e 4 tendem a não privilegiar este tipo de formação; os ROC do grupo 2 tendem a exercer as funções como partner, os do grupo 4 como independentes e um em cada quatro ROC do grupo 1 exerce como dependente; e os ROC do grupo 3 tendem claramente a colaborar em grandes firmas de auditoria e os do 4 em pequenas firmas.

4.3. A influência das motivações para o uso das TI na frequência de realização das técnicas de auditoria com TI

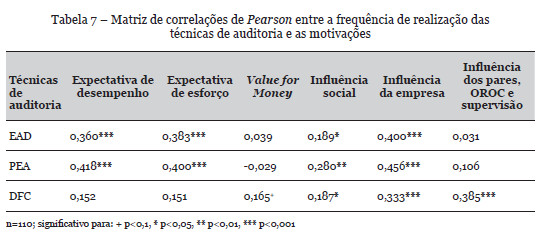

A análise da matriz de correlações de Pearson (Tabela 7) entre as motivações para o uso das TI e a frequência da realização das técnicas de auditoria com recurso ao computador confirmam que o dinheiro (value for money) não é uma motivação para realizar as técnicas, que quanto maior for a expectativa de desempenho e de esforço maior a frequência de realização das técnicas, e que a influência da empresa também afeta positivamente a frequência da realização das técnicas, incluindo as técnicas mais avançadas de deteção de fraude e avaliação do pressuposto de continuidade. Por outro lado, a influência social não induz tanto como seria de esperar a frequência da realização das técnicas de auditoria e que a influência dos pares, da OROC e da supervisão revela-se exclusivamente como uma motivação para a frequência das técnicas mais avançadas.

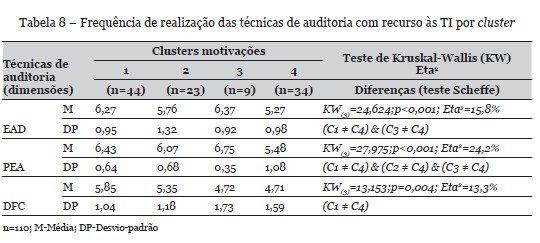

Analisando a relação entre os grupos homogéneos de ROC e a frequência de realização das técnicas de auditoria com recurso às TI (Tabela 8) verifica-se que o grupo 4, o menos motivado, é o que se diferencia mais dos restantes grupos, ao apresentar a frequência mais baixa de realização nas três dimensões de técnicas, sendo, em todas elas, significativamente diferente do grupo 1 (o dos ROC mais motivados e que são os que mais frequentemente realizam as técnicas).

]]> Destaca-se ainda que não se identificam diferenças significativas entre os grupos 1, 2 e 3 no que respeita à frequência de utilização das TI nas tarefas de auditoria.

5. Conclusões

A investigação é inovadora ao avaliar a frequência de realização de 21 técnicas de auditoria com recurso às TI e ao identificar três dimensões de técnicas, tendo-se concluído que as técnicas de planeamento e execução de auditoria são as que mais frequentemente são realizadas e que as técnicas para avaliação de deteção de fraude e avaliação do pressuposto de continuidade são as menos frequentes, possivelmente por não ser possível encontrar uma única aplicação informática que possa dar resposta as estas tarefas. Adicionalmente, considerando os desafios para a deteção de fraude, nomeadamente big data, conclui-se que há espaço para promover a importância destas técnicas junto dos revisores e também da formação mais adequada à realização das mesmas através das ferramentas de auditoria. Por outro lado, a análise às 20 motivações para o uso das TI em auditoria conduziu à identificação de seis dimensões de motivações, tendo-se, no entanto, percebido que o value for money, que no UTAUT é considerado uma expectativa de desempenho, no contexto dos ROC não constitui uma motivação para o recurso às TI. Este facto pode ser uma consequência das firmas de auditoria valorizarem apenas os objetivos a cumprir, independentemente de ter havido recurso às TI ou não. Confirmou-se que as expectativas de desempenho e de esforço são muito relevantes, para todos os ROC, na decisão de recorrer às TI e que as três motivações externas, que na literatura surgem como influência social e condições facilitadoras, não têm a mesma importância para todos os ROC, nomeadamente a influência social e a influência dos pares, da OROC e da supervisão (a influência da empresa de auditoria tende a ser relevante para todos os ROC).

O estudo permite desenhar o mapa motivacional dos auditores, posicionando-os no espaço de acordo com as suas motivações, ao mesmo tempo que revela, por um lado, o perfil demográfico e profissional dos auditores e, por outro, a sua frequência de realização das técnicas de auditoria assistidas por computador (Figura 1). A leitura do mapa permite, por exemplo, identificar um conjunto de ROC que tendem a ser jovens (39 ou menos anos), a não realizar cursos de TI para auditoria, a exercer a função como independentes ou partners em grandes firmas de auditoria e que, em termos motivacionais, tendem a revelar influência elevada da expectativa de desempenho e de esforço da empresa de auditoria e também elevada da vertente social, mas baixa influência dos pares, OROC e supervisão. Este perfil de ROC evidencia uma frequência elevada da realização das técnicas de extração e análise de dados e de planeamento e execução da auditoria, mas uma menor frequência da realização de técnicas de auditoria mais avançadas. Em suma, estes ROC distinguem-se por estarem muito relacionados com o que se passa internamente na empresa e pouco com as influências externas, eventualmente, por pertencerem a empresas com maiores recursos, nomeadamente ao nível da formação e supervisão internas.

O mapa confirma os resultados de estudos anteriores ao evidenciar que os auditores com mais formação (profissional) são os que se encontram mais motivados para a aceitação das ferramentas para auditoria (Curtis, Jenkins, & Bedard, 2009; Janvrin, Bierstaker, et al., 2008), que os auditores que desempenham a sua função em empresas de maior dimensão têm maior motivação para a aceitação das ferramentas e das técnicas de auditoria (Rosli et al., 2013), e que os auditores com mais idade tendem a utilizar menos as TI e estão menos motivados para o fazer (Im, Kim, & Han, 2008; Venkatesh & Morris, 2000).

O estudo permite sugerir aos organismos profissionais e aos reguladores novas estratégias para uma melhor disseminação do uso das tecnologias em auditoria em determinados perfis de auditores. Por exemplo, ao constatar-se que os mais jovens estão motivados, mas usam pouco as técnicas associadas à deteção de fraude, os organismos reguladores podem atuar do sentido de que sejam disponibilizados casos práticos ou oferecidas ações de formação evidenciando as vantagens de usar determinadas técnicas. A academia pode também utilizar o conhecimento gerado e estabelecer parcerias com os organismos profissionais para atuar a montante, criando nos seus curricula unidades curriculares onde a utilização prática de ferramentas constitui um objetivo de aprendizagem, e a jusante, propondo formação profissional alinhada com as necessidades dos profissionais já inseridos no mercado de trabalho, diminuindo, assim, o desfasamento que continua a existir entre o que é lecionado nas universidades e as reais necessidades do mercado de trabalho (Blouch, Ulrich, & Michenzi, 2009; Johnson et al., 2003; Kearns, 2006). O estudo permite ainda às empresas de software ajustar as ferramentas às necessidades e motivações dos auditores, tornando-as mais simples na interação com o utilizador e mais adaptáveis à natureza das empresas que estão a ser auditadas.

Este trabalho apresenta algumas limitações. Em particular, o estudo analisa motivações e comportamentos percecionados e não reais e, embora a taxa de resposta seja relativamente elevada, a amostra é reduzida e pode não abarcar todos os extratos populacionais. São analisadas motivações identificadas em estudos anteriores e não outras apontadas pelos participantes o que poderia ter sido efetuado recorrendo a análise qualitativa de dados (Costa, Reis, & Souza, 2014). A importância do tema é evidente ao identificarem-se estudos recentes em diversos países, explorando algumas das lacunas do conhecimento. Como pistas futuras de investigação sugere-se, por exemplo, um estudo que compare a utilização das TI em diferentes países ou que avalie, nas perspetiva das firmas auditadas ou de outros stakeholders, a relevância do auditor recorrer às TI na realização do trabalho de auditoria.

Referências

]]>Ahmi, A. (2012). Adoption of Generalised Audit Software (GAS) by External Auditors in the UK. Brunel University - London. [ Links ]

AICPA. (1979). Computer-Assisted Audit Techniques.

Bierstaker, J., Janvrin, D., & Lowe, D. J. (2013). What factors influence auditors’ use of computer-assisted audit techniques? Advances in Accounting, 30(1), 64–74. doi: http://dx.doi.org/10.1016/j.adiac.2013.12.005

Blouch, W. E., Ulrich, T. A., & Michenzi, A. R. (2009). Faculty Perspective of a Contemporary Auditing Curriculum. Journal of Business and Behavioral Sciences, 20(2), 28–41.

Chung, J., Farrar, J., Puri, P., & Thorne, L. (2010). Auditor liability to third parties after Sarbanes-Oxley: An international comparison of regulatory and legal reforms. Journal of International Accounting, Auditing and Taxation, 19, 66–78. doi: http://dx.doi.org/10.1016/j.intaccaudtax.2009.12.005

Costa, A. P., Reis, L. P., & Souza, F. N. de. (2014). Editorial - Investigação Qualitativa para Sistemas e Tecnologias de Informação. RISTI - Revista Ibérica de Sistemas E Tecnologias de Informação, E2, ix – xii. http://dx.doi.org/10.17013/risti.e2.ix-xii

Curtis, M. B., Jenkins, J. G., & Bedard, J. C. (2009). Auditors’ Training and Proficiency in Information Systems: A Research Synthesis. Journal of Information Systems, 23(1), 79–96. http://dx.doi.org/10.2308/jis.2009.23.1.79

Hair, J. F., Black, W. C., Babin, B. J., & Anderson, R. E. (2009). Multivariate Data Analysis: A Global Perspective. (U. S. R. P. Hall., Ed.) (7th ed.). Print. [ Links ]

]]> Henderson, D. L., Davis, J. M., & Lapke, M. S. (2013). The Effect of Internal Auditors’ Information Technology Knowledge on Integrated Internal Audits. International Business Research, 6(4), 147–163. doi: http://dx.doi.org/10.5539/ibr.v6n4p147IAASB. (2012). Handbook of International Quality Control, Auditing Review, Other Assurance, and Related Services Pronouncements. (IFAC, Ed.) (Vol. I). New York - USA. [ Links ]

IIA. (2012). International Standards for the Professional Practice of Internal Auditing (Standards).

Im, I., Kim, Y., & Han, H.-J. (2008). The effects of perceived risk and technology type on users’ acceptance of technologies. Information & Management, 45(1), 1–9. doi: http://dx.doi.org/10.1016/j.im.2007.03.005

ISACA. (2012). CISA ® Glossary.

Janvrin, D., Bierstaker, J., & Lowe, D. J. (2008). An Examination of Audit Information Tehcnology Use and Perceived Importance. Accounting Horizons, 22(1), 1–21. http://dx.doi.org/10.2308/acch.2008.22.1.1

Janvrin, D., Bierstaker, J., & Lowe, D. J. (2009). An Investigation of Factors Influencing the Use of Computer-Related Audit Procedures. Journal of Information Systems, 23(1), 97–118. http://dx.doi.org/10.2308/jis.2009.23.1.97

Janvrin, D., Lowe, D. J., & Bierstaker, J. (2008). Auditor Acceptance of Computer-Assisted Audit Techniques (Working Paper).

Johnson, E. N., Baird, J., Caster, P., Dilla, W. N., Earley, C. E., & Louwers, T. J. (2003). Challenges to Audit Education for the 21st Century: A Survey of Curricula, Course, Content, and DElivery Methods. Issues in Accounting Education, 18(3), 241–263.

]]> Kearns, G. S. (2006). A Curriculum for Teaching Information Technology Investigative Techniques for Auditors. Journal of Digital Forensics, Security and Law, 1(4), 9–28.Kim, H.-J., Mannino, M., & Nieschwietz, R. J. (2009). Information technology acceptance in the internal audit profession: Impact of technology features and complexity. International Journal of Accounting Information Systems, 10(4), 214–228. doi: http://dx.doi.org/10.1016/j.accinf.2009.09.001

Koskivaara, E. (2003). Artificial Neural Networks in Auditing : State of the Art. Turku, Finland. [ Links ]

Koskivaara, E. (2004). Artificial Neural Networks for Analytical Review in Auditing (Vol. 2004). Turku, Finland: The Turku School of Economics and Business Administration. [ Links ]

Laureano, R. (2013). Testes de hipóteses com o SPSS: o meu manual de consulta rápida (2a edição). Lisboa: Edições Sílabo. [ Links ]

Mahzan, N., & Lymer, A. (2008). Adoption of Computer Assisted Audit Tools and Techniques (CAATTs) by Internal Auditors: Current issues in the UK. Burmingham. [ Links ]

]]> Mahzan, N., & Lymer, A. (2014). Examining the adoption of computer-assisted audit tools and techniques: Cases of generalized audit software use by internal auditors. Managerial Auditing Journal, 29(4), 327–349. http://dx.doi.org/10.1108/MAJ-05-2013-0877Öhman, P., Häckner, E., Jansson, A.-M., & Tschudi, F. (2006). Swedish auditors’ view of auditing: Doing things right versus doing the right things. European Accounting Review, 15(1), 89–114. doi: http://dx.doi.org/10.1080/09638180500510475

OROC. (2009). A Adopção das Normas Internacionais de Auditoria da IFAC. Revisores E Auditores, 3–5.

Pedrosa, I., & Costa, C. J. (2012). Financial Auditing and Surveys : how are financial auditors using information technology ? An approach using Expert Interviews. In ISDOC ’12 Proceedings of the Workshop on Information Systems and Design of Communication, June 11, 2012, Lisbon, Portugal (pp. 37–43).

Pedrosa, I., & Costa, C. J. (2014). Statutory auditors’ profile and computer assisted audit tools and techniques' acceptance: indicators on firms and peers’ influence. In ISDOC ’14 Proceedings of the International Conference on Information Systems and Design of Communication, May 16–17, 2014, Lisbon, Portugal (pp. 20–26).

Rosli, K., Yeow, P. H. P., & Siew, E.-G. (2012). Computer-Assisted Auditing Tools Acceptance Using I-Toe: A New Paradigm. In PACIS 2012 Proceedings. Paper 195.

Rosli, K., Yeow, P. H. P., & Siew, E.-G. (2013). Adoption of Audit Technology in Audit Firms. In H. Deng & C. Standing (Eds.), Proceedings of the 24th Australasian Conference on Information Systems, Melbourne, Australia, 4-6 December (pp. 1–12).

Temesgen, Z. B. (2005). Determinants for Effective Application of Software in Computer Assisted Auditing Techniques ( CAATs ). Ronneby - Sweden. [ Links ]

Tijani, O. M. (2014). Built-In Functions and Features of Data Analysis Software: Predictors of Optimal Deployment for Continuous Audit Assurance. Scholars Journal of Economics, Business and Management, 1(1), 7–18.

]]> Venkatesh, V., & Morris, M. G. (2000). Why Don’t Men Ever Stop to Ask for Directions? Gender, Social Influence, and Their Role in Technology Aceptance and Usage Behaviour. MIS Quarterly, 24(1), 115–139.Venkatesh, V., Morris, M. G., Davis, G. B., & Davis, F. D. (2003). User acceptance of information technology: Toward a unified view. MIS Quarterly, 27(3), 425–478.

Venkatesh, V., Thong, J. Y. L., & Xu, X. (2012). Consumer Acceptance and use of Information Technology: Extending the Unified Theory of Acceptance and Use of Technology. MIS Quarterly, 36(1), 157–178.

Recebido / Recibido: 12/4/2015

Aceitação /Aceptación: 8/6/2015

]]>